Nell'economia circolare esiste un principio che le imprese più mature hanno ormai interiorizzato: la responsabilità del produttore non finisce quando il prodotto esce dalla fabbrica ma si estende lungo tutta la filiera, fino alla fine del ciclo di vita, e comprende l'impatto ambientale e sociale di ogni scelta fatta lungo il percorso.

Qualcosa di simile sta accadendo nella cybersecurity, anche se con meno clamore. La responsabilità di un'organizzazione sulla sicurezza dei propri sistemi non si ferma più ai confini del proprio datacenter o della propria rete interna. Si estende:

-

ai fornitori che gestiscono parti dell'infrastruttura,

-

alle piattaforme su cui sono state costruite dipendenze nel tempo,

-

agli ecosistemi tecnologici che si sono scelti mese dopo mese, progetto dopo progetto.

Non è un allarme: è una trasformazione strutturale del modo in cui le organizzazioni funzionano oggi, e vale la pena guardarla con lucidità.

In questo numero di "Imagine a NEW PLAN" parliamo di supply chain IT e di responsabilità estesa digitale: cosa significa, perché è diventato un tema di governance e non solo di sicurezza informatica, e come orientarsi in modo concreto.

Abbiamo preparato anche un one pager scaricabile con 6 domande di autovalutazione sulla propria supply chain IT. Semplice, diretto, utile da condividere con il team.

Buona lettura!

Il perimetro che non esiste più

Per anni, la strategia di sicurezza di un'organizzazione si è sviluppata attorno a un'idea intuitiva: costruire un perimetro solido intorno ai propri sistemi e presidiarlo con cura.

Firewall, accessi controllati, policy interne, formazione del personale. Un modello che ha funzionato a lungo, e che ha senso in un'architettura IT concentrata in un unico luogo fisico o logico.

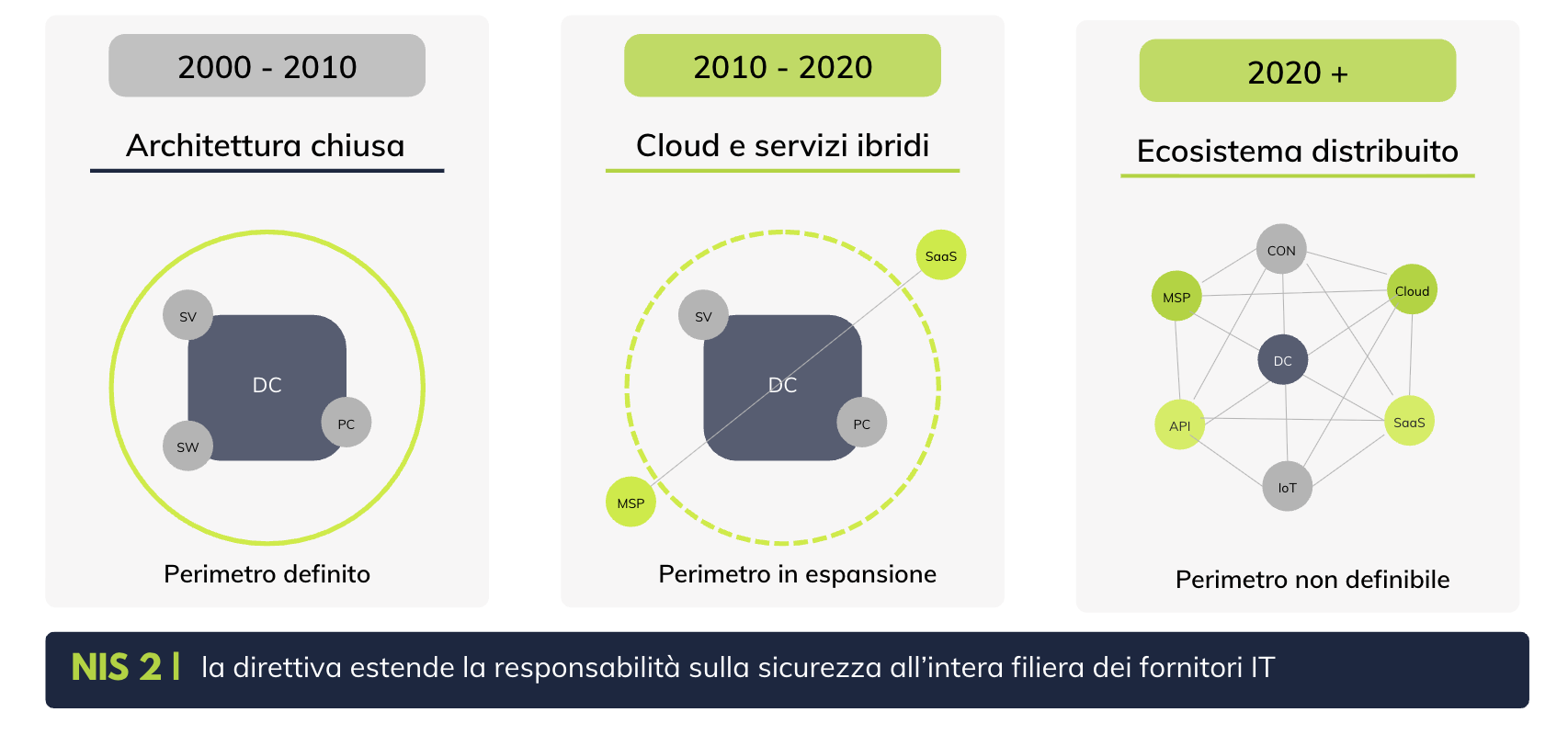

Il problema è che quel modello ha smesso di descrivere la realtà di molte organizzazioni. Negli ultimi anni, le scelte tecnologiche più intelligenti, adottare il cloud ibrido, affidarsi a fornitori di servizi gestiti, integrare piattaforme SaaS, costruire ecosistemi di partner e system integrator, hanno reso il perimetro aziendale qualcosa di molto più distribuito. Non per negligenza, ma per evoluzione naturale del modo di lavorare e di crescere.

Il risultato è che oggi una parte significativa delle infrastrutture critiche di un'azienda non è più gestita direttamente al suo interno. È fuori, affidata a terzi, integrata in piattaforme esterne, connessa attraverso API e contratti di servizio. E il rischio, di conseguenza, è distribuito nella stessa misura.

L'evoluzione del perimentro IT - da architettura chiusa a ecosistema distribuito

La direttiva NIS2, entrata in vigore in Europa nel 2023 e in corso di recepimento nei singoli stati membri, è il segnale normativo più chiaro di questo cambio di paradigma. Per la prima volta, la legislazione europea sulla cybersecurity estende in modo esplicito la responsabilità delle organizzazioni alla filiera dei fornitori: i soggetti essenziali e importanti identificati dalla direttiva devono valutare i rischi introdotti dai propri fornitori di servizi IT e adottare misure adeguate.

Non è più sufficiente proteggere i propri sistemi; occorre anche sapere chi li gestisce, con quali standard e con quale postura di sicurezza.

Il vero cambiamento non è tecnologico: è di responsabilità. Chi gestisce infrastrutture critiche risponde oggi anche di ciò che accade nelle dipendenze che ha costruito nel tempo.

I tre segnali del rischio distribuito

Riconoscere il rischio nella propria supply chain IT non è sempre immediato, perché spesso deriva da decisioni ragionevoli prese in contesti diversi, in momenti diversi, da persone diverse. Non è il frutto di errori gravi: è il sedimento naturale di una crescita tecnologica che non ha sempre avuto il tempo di essere governata in modo sistematico.

Ecco tre situazioni che molti manager riconoscono come familiari.

-

Il fornitore invisibile

Un MSP o un provider esterno che nel tempo ha acquisito accessi privilegiati ai sistemi aziendali: gestisce backup, presidia l'infrastruttura, monitora gli endpoint. È stato scelto per competenza, velocità di risposta o per una relazione di fiducia costruita negli anni.

-

Ma è mai stato sottoposto a una valutazione strutturata della sua postura di sicurezza?

-

Ha certificazioni verificabili?

-

Sa comunicare in modo trasparente in caso di incidente?

Con NIS2, questa valutazione non è più solo una buona prassi: per le organizzazioni classificate come soggetti essenziali o importanti, diventa un requisito normativo. Ma anche al di là della compliance, il punto è più semplice: un fornitore non valutato è un punto cieco nella mappa del rischio aziendale, indipendentemente da quanto sia affidabile nella pratica quotidiana.

-

-

Il lock-in tecnologico

Il lock-in tecnologico è una delle forme più sottovalutate di rischio nella supply chain IT. Accade gradualmente: si sceglie una piattaforma per le sue funzionalità, si costruisce sopra processi e integrazioni, si forma il personale, si accumulano anni di dati e configurazioni.

A un certo punto, la piattaforma non è più un fornitore che si può sostituire; è diventata un'infrastruttura critica su cui l'organizzazione dipende in modo strutturale.

Il problema non è solo commerciale, ossia la perdita di potere negoziale sui prezzi. È un rischio di resilienza operativa:

cosa succederebbe se quel vendor interrompesse il servizio, cambiasse le condizioni contrattuali in modo unilaterale, o subisse un incidente grave?

La capacità di risposta di un'organizzazione dipende anche da quanto le sue dipendenze tecnologiche sono diversificate e governate consapevolmente.

-

Le dipendenze che nessuno vede

Il terzo scenario è forse il più insidioso, perché coinvolge componenti che spesso non vengono nemmeno percepiti come scelte tecnologiche. Librerie open source integrate negli applicativi aziendali, componenti software di terze parti, aggiornamenti automatici che si installano senza approvazione esplicita, servizi cloud di supporto che nessuno ha formalmente valutato. Sono le cosiddette dipendenze software invisibili, e rappresentano un vettore di attacco reale e documentato.

I casi Log4Shell e SolarWinds hanno reso concreto, su scala globale, ciò che molti esperti di sicurezza segnalavano da anni: una vulnerabilità in una libreria software ampiamente utilizzata può aprire una superficie di attacco enorme in migliaia di organizzazioni contemporaneamente, molte delle quali non avevano nemmeno la consapevolezza di utilizzarla. La gestione della software supply chain, ovvero la capacità di sapere da cosa dipendono le proprie applicazioni critiche, è oggi parte integrante di una strategia di sicurezza matura.

.jpg?width=767&height=284&name=Quanture%20-%20i%20tre%20segnali%20(1).jpg)

La responsabilità estesa digitale

Il concetto di responsabilità estesa del produttore nell'economia circolare è nato per rispondere a una domanda precisa: chi risponde dell'impatto di un prodotto una volta che ha lasciato i cancelli della fabbrica? La risposta, nel tempo, è diventata chiara: chi lo ha prodotto, perché ha fatto le scelte che determinano quell'impatto.

Nella supply chain digitale sta emergendo la stessa logica, anche se il percorso è ancora in corso. Chi gestisce infrastrutture tecnologiche critiche, chi sceglie i fornitori, chi costruisce dipendenze nel tempo, chi adotta piattaforme e servizi gestiti, sta di fatto facendo scelte che hanno conseguenze sulla sicurezza dell'intero ecosistema. Non solo della propria organizzazione, ma di tutti coloro che ci sono connessi: clienti, partner, fornitori a loro volta.

Valutare i propri fornitori tecnologici, governare le dipendenze software, scegliere partner con standard di sicurezza verificabili: queste non sono attività di controllo burocratico. Sono atti di governance, con le stesse implicazioni etiche e reputazionali che un'azienda riconosce già quando valuta i fornitori nella propria supply chain fisica, quando si fa domande sull'origine dei materiali, sulle condizioni di lavoro, sull'impatto ambientale delle scelte produttive.

.jpg?width=767&height=284&name=Resp%20Estesa%20Economia%20(3).jpg)

.jpg?width=767&height=284&name=Resp%20Estesa%20Digitale%20(1).jpg)

È una maturità che alcune organizzazioni stanno già applicando con coerenza, e che NIS2 sta contribuendo ad accelerare anche per quelle che non l'avevano ancora messa a fuoco. La domanda che vale la pena porsi non è "stiamo rispettando la normativa?", ma una più sostanziale: stiamo applicando alla nostra supply chain IT gli stessi criteri di valutazione che applicheremmo a qualsiasi altro fornitore strategico?

La responsabilità estesa digitale non è un concetto futuristico: è la naturale evoluzione di una governance matura, applicata all'ecosistema tecnologico che ogni organizzazione ha costruito nel tempo.

Scegliere i partner giusti è una scelta di governance

Costruire una filiera IT resiliente non è un progetto che si avvia in risposta a un incidente o a una scadenza normativa. È il risultato di una serie di scelte consapevoli, fatte nel tempo, sul tipo di partner tecnologici con cui si decide di lavorare e sul modello di relazione che si vuole costruire con loro.

Quando si valuta un partner tecnologico, le domande che contano vanno oltre le certificazioni e gli SLA contrattuali.

-

Riguardano la trasparenza: questo partner comunica in modo chiaro e tempestivo quando qualcosa non va?

-

Riguardano l'allineamento sui modelli di responsabilità: condivide gli stessi standard di sicurezza che applichiamo internamente?

-

Riguardano la capacità di crescere insieme: è in grado di accompagnare l'organizzazione nell'evoluzione tecnologica nel tempo, senza creare nuove dipendenze non governate?

È in questa prospettiva che abbiamo costruito le nostre partnership tecnologiche di riferimento. La selezione dei partner non si basa esclusivamente sulla qualità delle soluzioni tecniche, ma sulla certezza che siano rispettati rigorosi standard di sicurezza, vengano adottate procedure di audit trasparenti e garantita una governance della supply chain perfettamente integrabile nelle strategie di compliance aziendale. Lavorare con partner di questo tipo non elimina il rischio, ma lo rende governabile: è possibile sapere come viene gestito, chi ne risponde e con quali meccanismi di controllo.

L'approccio di Quanture alla supply chain IT si traduce in un affiancamento concreto alle organizzazioni: nell'identificare le dipendenze critiche, nel valutare i fornitori secondo criteri strutturati, nel costruire architetture che bilancino efficienza operativa e resilienza, nel supportare la conformità NIS2 non come adempimento burocratico ma come occasione per rafforzare la governance tecnologica nel suo insieme.

![]()

La domanda con cui vale la pena chiudere questa riflessione non è tecnica. È strategica:

se dovessi mappare oggi le dipendenze tecnologiche critiche della tua organizzazione, quante di esse sarebbero davvero sotto controllo?

Non nel senso di funzionanti, perché probabilmente la maggior parte lo sono, ma nel senso di governate: sai chi le gestisce, con quali standard, con quale capacità di risposta in caso di discontinuità?

È da quella mappa che comincia la responsabilità estesa digitale.

Vuoi valutare la postura di sicurezza della tua supply chain IT?

Contatta il team Quanture per una consulenza dedicata.

Topic: Quanture, Imagine a NEW PLAN